Reading Time: 1 minutes

гҒ“гӮ“гҒ«гҒЎгҒҜгҖҒManageEngineгӮігғігғҶгғігғ„жӢ…еҪ“гҒ®ең’йғЁгҒ§гҒҷгҖӮ

2023е№ҙ9жңҲгҒ®MicrosoftгӮ»гӮӯгғҘгғӘгғҶгӮЈжӣҙж–°гғ—гғӯгӮ°гғ©гғ гҒ®жҰӮиҰҒгӮ’и§ЈиӘ¬гҒ—гҒҫгҒҷгҖӮ

еҫҗгҖ…гҒ«жҡ‘гҒ•гҒ«йҷ°гӮҠгҒҢе·®гҒ—з§ӢгҒ®йЎ”гҒҢиҰӢгҒҲйҡ гӮҢгҒҷгӮӢ9жңҲгҒ®гҒ“гҒ®й ғгҖҒMicrosoftзӨҫгҒҜ2件гҒ®гӮјгғӯгғҮгӮӨи„ҶејұжҖ§гӮ’еҗ«гӮҖ59件гҒ®и„ҶејұжҖ§гҒ®дҝ®жӯЈгӮ’иЎҢгҒ„гҒҫгҒ—гҒҹгҖӮ

жңҲдҫӢгҒ®гӮ»гӮӯгғҘгғӘгғҶгӮЈжӣҙж–°гғ—гғӯгӮ°гғ©гғ гҒЁгҒҜпјҹ

жңҲдҫӢгҒ®гӮ»гӮӯгғҘгғӘгғҶгӮЈжӣҙж–°гғ—гғӯгӮ°гғ©гғ гҒЁгҒҜгҖҒMicrosoftзӨҫгҒҢжҜҺжңҲ第2зҒ«жӣңпјҲж—Ҙжң¬жҷӮй–“гҒ§ж°ҙжӣңж—ҘгҒ®е ҙеҗҲгӮӮгҒӮгӮҠгҒҫгҒҷпјүгҒ«е…¬й–ӢгҒҷгӮӢгҖҒOSгӮ„гҒқгҒ®д»–гҒ®й–ўйҖЈгӮўгғ—гғӘгӮұгғјгӮ·гғ§гғігҒ®гӮ»гӮӯгғҘгғӘгғҶгӮЈгӮўгғғгғ—гғҮгғјгғҲгӮ„гҒқгҒ®д»–гӮўгғғгғ—гғҮгғјгғҲгҒ®гҒ“гҒЁгӮ’жҢҮгҒ—гҒҫгҒҷгҖӮгҒ“гҒ®й…ҚдҝЎгҒ®гҒ“гҒЁгӮ’гҖҢгғ‘гғғгғҒгғҒгғҘгғјгӮәгғҮгғјпјҲPatch TuesdayпјүгҖҚгҒЁе‘јгҒ¶гҒ“гҒЁгӮӮгҒӮгӮҠгҒҫгҒҷгҖӮ

гғҗгӮ°гӮ„и„ҶејұжҖ§гғ»гӮјгғӯгғҮгӮӨи„ҶејұжҖ§гӮ’дҝ®жӯЈгҒҷгӮӢгҒҹгӮҒгҒ®йҮҚиҰҒгҒӘгӮ»гӮӯгғҘгғӘгғҶгӮЈгӮўгғғгғ—гғҮгғјгғҲгҒҢгҒ“гҒ®ж—ҘгҒ«еӨҡгҒҸгғӘгғӘгғјгӮ№гҒ•гӮҢгҒҫгҒҷгҖӮ гҒӘгҒҠгҖҒз·ҠжҖҘжҖ§гҒҢй«ҳгҒҸй »з№ҒгҒ«жӮӘз”ЁгҒ•гӮҢгӮӢи„ҶејұжҖ§гҒҢзҷәиҰӢгҒ•гӮҢгҒҹе ҙеҗҲгҒҜгҖҒгғ‘гғғгғҒгғҒгғҘгғјгӮәгғҮгғјд»ҘеӨ–гҒ®ж—ҘгҒ«гғ‘гғғгғҒгҒҢгғӘгғӘгғјгӮ№гҒ•гӮҢгӮӢгҒ“гҒЁгӮӮгҒӮгӮҠгҒҫгҒҷгҖӮ

2023е№ҙ9жңҲеәҰгҒ®MicrosoftгӮ»гӮӯгғҘгғӘгғҶгӮЈжӣҙж–°гғ—гғӯгӮ°гғ©гғ гҒ®жҰӮиҰҒ

еҶ’й ӯгҒ§гӮӮиҝ°гҒ№гҒҹгҒЁгҒҠгӮҠгҖҒMicrosoftзӨҫгҒҜ2023е№ҙ9жңҲгҒ«59件гҒ®и„ҶејұжҖ§гҒ«еҜҫгҒҷгӮӢдҝ®жӯЈгӮ’иЎҢгҒ„гҒҫгҒ—гҒҹгҖӮ

д»ҠеӣһгҒ®гӮ»гӮӯгғҘгғӘгғҶгӮЈгӮўгғғгғ—гғҮгғјгғҲгҒ«гҒҜгҖҒд»ҘдёӢгҒ®иЈҪе“ҒгӮ„ж©ҹиғҪгҒҢеҗ«гҒҫгӮҢгҒҰгҒ„гҒҫгҒҷгҖӮ д»ҠжңҲгҒҜгҖҢMicrosoft OfficeгҖҚгҒ®еҗ„иЈҪе“ҒгҒӘгҒ©гҖҒгӮЁгғігғүгғҰгғјгӮ¶гғјгҒ®дҪҝз”Ёй »еәҰгҒҢй«ҳгҒ„гӮўгғ—гғӘгӮұгғјгӮ·гғ§гғігӮ„гҖҒWindowsгҒ®гӮ»гӮӯгғҘгғӘгғҶгӮЈгҒ®иҰҒгҒЁгҒӘгӮӢгҖҢWindows DefenderгҖҚгҒ«иҰӢгҒӨгҒӢгҒЈгҒҹж·ұеҲ»еәҰгҒ®й«ҳгҒ„и„ҶејұжҖ§гҒҢиӨҮж•°дҝ®жӯЈгҒ•гӮҢгҒҰгҒ„гҒҫгҒҷгҖӮгҒ§гҒҚгӮӢйҷҗгӮҠж—©гҒ„дҝ®жӯЈгғ—гғӯгӮ°гғ©гғ гҒ®йҒ©з”ЁгҒҢжҺЁеҘЁгҒ•гӮҢгҒҫгҒҷгҖӮ

- .NET Core гҒЁ Visual Studio

- .NET Framework

- .NET гҒЁ Visual Studio

- 3D Builder

- 3D гғ“гғҘгғјгӮўгғј

- Azure DevOps

- Azure HDInsights

- Microsoft Azure Kubernetes Service

- Microsoft Dynamics

- Microsoft Dynamics Finance & Operations

- Microsoft Exchange Server

- Microsoft Identity Linux гғ–гғӯгғјгӮ«гғј

- Microsoft Office

- Microsoft Office Excel

- Microsoft Office Outlook

- Microsoft Office SharePoint

- Microsoft Office Word

- Microsoft Stream гӮөгғјгғ“гӮ№

- Microsoft Windows Codecs Library

- Visual Studio

- Visual Studio Code

- Windows Cloud Files Mini Filter Driver

- Windows DHCP гӮөгғјгғҗгғј

- Windows Defender

- Windows GDI

- Windows TCP/IP

- Windows Themes

- Windows гӮӨгғігӮҝгғјгғҚгғғгғҲжҺҘз¶ҡгҒ®е…ұжңү (ICS)

- Windows гӮ«гғјгғҚгғ«

- Windows гӮ№гӮҜгғӘгғ—гғҲ

- Windows е…ұйҖҡгғӯгӮ° гғ•гӮЎгӮӨгғ« гӮ·гӮ№гғҶгғ гғүгғ©гӮӨгғҗгғј

2023е№ҙ9жңҲгҒ«дҝ®жӯЈгҒ•гӮҢгҒҹгӮјгғӯгғҮгӮӨи„ҶејұжҖ§

2023е№ҙ9жңҲгҒ®жңҲдҫӢгғ‘гғғгғҒгҒ§гҒҜгҖҒ2гҒӨгҒ®гӮјгғӯгғҮгӮӨи„ҶејұжҖ§гҒёгҒ®гӮўгғғгғ—гғҮгғјгғҲгҒҢжҸҗдҫӣгҒ•гӮҢгҒҫгҒҷгҖӮ

| CVEз•ӘеҸ· | жҰӮиҰҒ | еӮҷиҖғ |

|---|---|---|

| CVE-2023-36802 | Microsoft Stream Services гӮөгғјгғ“гӮ№гҒ®гғ—гғӯгӮӯгӮ·гҒ®зү№жЁ©гҒ®жҳҮж јгҒ®и„ҶејұжҖ§ | жӮӘз”ЁгҒ®дәӢе®ҹгӮ’зўәиӘҚжёҲгҒҝгҖӮCVSS 3.1гҒ®гӮ№гӮігӮўгҒҢ7.8гҒ®гҖҢйҮҚиҰҒпјҲImportantпјүгҖҚгҒЁй«ҳгӮ№гӮігӮўгҒ§гҒҷгҖӮгҒ“гҒ®и„ҶејұжҖ§гҒ®жӮӘз”ЁгҒ«жҲҗеҠҹгҒ—гҒҹж”»ж’ғиҖ…гҒҜгҖҒSYSTEMзү№жЁ©гӮ’зҚІеҫ—гҒҷгӮӢеҸҜиғҪжҖ§гҒҢгҒӮгӮҠгҒҫгҒҷгҖӮ |

| CVE-2023-36761 | Microsoft Word гҒ®жғ…е ұжјҸгҒҲгҒ„гҒ®и„ҶејұжҖ§ | жӮӘз”ЁгҒ®дәӢе®ҹгӮ’зўәиӘҚжёҲгҒҝгҖӮгғ—гғ¬гғ“гғҘгғјгӮҰгӮЈгғігғүгӮҰгҒҢгҒ“гҒ®и„ҶејұжҖ§гҒ®ж”»ж’ғеҜҫиұЎгҒ§гҒӮгӮҠгҖҒгҒ“гҒ®и„ҶејұжҖ§гҒҢжӮӘз”ЁгҒ•гӮҢгӮӢгҒЁNTLMгғҸгғғгӮ·гғҘгҒҢжјҸгҒҲгҒ„гҒҷгӮӢеҸҜиғҪжҖ§гҒҢгҒӮгӮҠгҒҫгҒҷгҖӮ |

ж·ұеҲ»еәҰгҒҢз·ҠжҖҘгҒ®и„ҶејұжҖ§гҒЁгғ‘гғғгғҒ

2023е№ҙ9жңҲгҒ«гғӘгғӘгғјгӮ№гҒ•гӮҢгҒҹж·ұеҲ»еәҰгҒҢгҖҢз·ҠжҖҘгҖҚгҒ®и„ҶејұжҖ§гҒ®жҰӮиҰҒгҒЁеҜҫеҝңгҒҷгӮӢгғ‘гғғгғҒгҒҜд»ҘдёӢгҒ®5зӮ№гҒ§гҒҷгҖӮ

| CVEз•ӘеҸ· | KBз•ӘеҸ· | еҪұйҹҝгӮ’еҸ—гҒ‘гӮӢгӮігғігғқгғјгғҚгғігғҲ | жҰӮиҰҒ |

|---|---|---|---|

| CVE-2023-29332 | – | Microsoft Azure Kubernetes | гӮөгғјгғ“гӮ№гҒ®зү№жЁ©гҒ®жҳҮж јгҒ®и„ҶејұжҖ§ |

| CVE-2023-36792 | – | Visual Studio | гғӘгғўгғјгғҲгҒ§гӮігғјгғүгҒҢе®ҹиЎҢгҒ•гӮҢгӮӢи„ҶејұжҖ§ |

| CVE-2023-36793 | 5030559,5030560 | Visual Studio | гғӘгғўгғјгғҲгҒ§гӮігғјгғүгҒҢе®ҹиЎҢгҒ•гӮҢгӮӢи„ҶејұжҖ§ |

| CVE-2023-36796 | 5030559,5030560 | Visual Studio | гғӘгғўгғјгғҲгҒ§гӮігғјгғүгҒҢе®ҹиЎҢгҒ•гӮҢгӮӢи„ҶејұжҖ§ |

| CVE-2023-38148 | 5030211,5030216 5030217,5030219 5030325 |

гӮӨгғігӮҝгғјгғҚгғғгғҲжҺҘз¶ҡгҒ®е…ұжңү (ICS) | гғӘгғўгғјгғҲгҒ§гӮігғјгғүгҒҢе®ҹиЎҢгҒ•гӮҢгӮӢи„ҶејұжҖ§ |

гғўгғҗгӮӨгғ«гғҮгғҗгӮӨгӮ№гҒ®з®ЎзҗҶгҒЈгҒҰеҝ…иҰҒпјҹгғӘгӮ№гӮҜгҒЁеҜҫеҮҰжі•гӮ’и§ЈиӘ¬

д»ҠгӮ„гҖҒгғўгғҗгӮӨгғ«гғҮгғҗгӮӨгӮ№гӮ’гғ“гӮёгғҚгӮ№гҒ®е ҙгҒ§жҙ»з”ЁгҒҷгӮӢгҒ“гҒЁгҒҜеҪ“гҒҹгӮҠеүҚгҒЁгҒӘгӮҠгҒҫгҒ—гҒҹгҖӮ

гғўгғҗгӮӨгғ«гғҮгғҗгӮӨгӮ№гҒҜгҖҒгғҰгғјгӮ¶гғјгҒҢгҒ©гҒ“гҒ§гӮӮеҝ…иҰҒгҒӘжғ…е ұгҒ«гӮўгӮҜгӮ»гӮ№гҒҷгӮӢгҒ“гҒЁгӮ’еҸҜиғҪгҒЁгҒҷгӮӢдёҖж–№гҖҒжҢҒгҒЎйҒӢгҒігҒҢз°ЎеҚҳгҒЁгҒ„гҒҶжҖ§иіӘдёҠгҖҒзҙӣеӨұгӮ„зӣ—йӣЈгҒ«йҒӯгҒ„гӮ„гҒҷгҒ„гҒЁгҒ„гҒҶгғҮгғЎгғӘгғғгғҲгҒҢгҒӮгӮҠгҒҫгҒҷгҖӮITз®ЎзҗҶиҖ…гҒҜгҖҒзө„з№”еҶ…гҒ«ж··еңЁгҒҷгӮӢгҒ•гҒҫгҒ–гҒҫгҒӘзЁ®йЎһгғ»OSгҒ®гғўгғҗгӮӨгғ«гғҮгғҗгӮӨгӮ№гӮ’йҒ©еҲҮгҒ«з®ЎзҗҶгҒҷгӮӢеҝ…иҰҒгҒҢгҒӮгӮҠгҒҫгҒҷгҖӮ

ManageEngineгҒ§гҒҜгҖҒгғўгғҗгӮӨгғ«гғҮгғҗгӮӨгӮ№гҒ®з®ЎзҗҶгӮ’иЎҢгӮҸгҒӘгҒ„гҒ“гҒЁгҒ§зҷәз”ҹгҒҷгӮӢгғӘгӮ№гӮҜгӮ„гҖҒзө„з№”гҒҢиЎҢгҒҶгҒ№гҒҚгғўгғҗгӮӨгғ«гғҮгғҗгӮӨгӮ№гҒ®з®ЎзҗҶгҒ«гҒӨгҒ„гҒҰе…·дҪ“зҡ„гҒ«и§ЈиӘ¬гҒҷгӮӢeBookгӮ’й…ҚдҝЎгҒ—гҒҰгҒ„гҒҫгҒҷгҖӮ

з„Ўж–ҷгҒ§гғҖгӮҰгғігғӯгғјгғүгҒ§гҒҚгҒҫгҒҷгҒ®гҒ§гҖҒд»ҠеҫҢгҒ®MDMдҝғйҖІгҒ®дёҖеҠ©гҒЁгҒ—гҒҰгҖҒгҒңгҒІгҒ”жҙ»з”ЁгҒҸгҒ гҒ•гҒ„гҖӮ

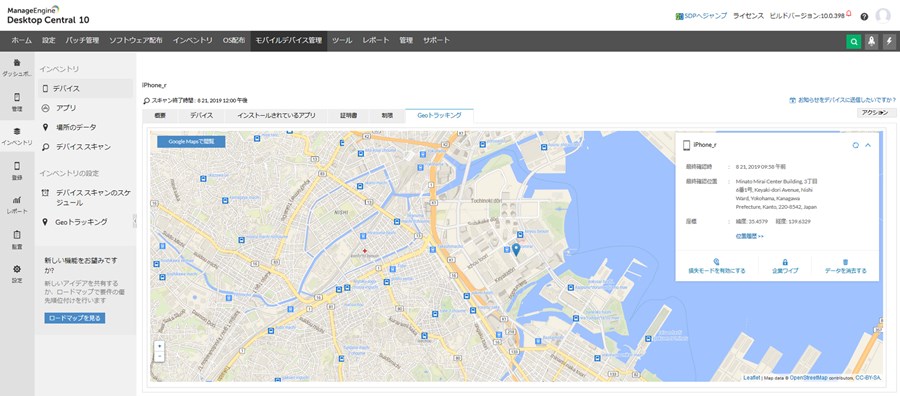

гҒҫгҒҹгҖҒгғўгғҗгӮӨгғ«гғҮгғҗгӮӨгӮ№гӮ’еҗ«гӮҖгӮЁгғігғүгғқгӮӨгғігғҲз®ЎзҗҶгғ„гғјгғ«гӮ’гҒ”жӨңиЁҺгҒ®йҡӣгҒ«гҒҜгҖҒгҒңгҒІManageEngineиЈҪе“ҒгӮӮгҒ”жӨңиЁҺгҒҸгҒ гҒ•гҒ„гҖӮ

зөұеҗҲгӮЁгғігғүгғқгӮӨгғігғҲз®ЎзҗҶгӮ’е®ҹзҸҫгҒҷгӮӢгҒӘгӮүEndpoint Central

гҖҗEndpoint Central жҰӮиҰҒиіҮж–ҷгҒ®гғҖгӮҰгғігғӯгғјгғүгҒҜгҒ“гҒЎгӮүгҖ‘

гҖҗEndpoint Central и©•дҫЎзүҲгҒ®гғҖгӮҰгғігғӯгғјгғүгҒҜгҒ“гҒЎгӮүгҖ‘

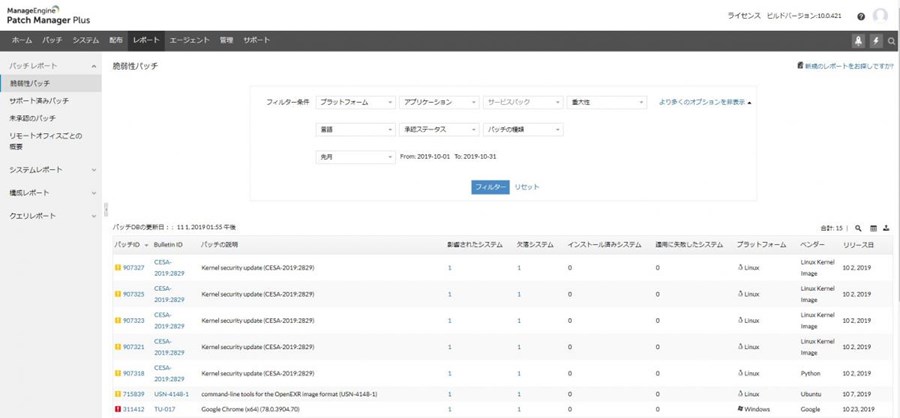

гғ‘гғғгғҒз®ЎзҗҶгҒӢгӮүе§ӢгӮҒгӮӢгҒӘгӮүPatch Manager Plus

гҖҗPatch Manager Plus жҰӮиҰҒиіҮж–ҷгҒ®гғҖгӮҰгғігғӯгғјгғүгҒҜгҒ“гҒЎгӮүгҖ‘

гҖҗPatch Manager Plus и©•дҫЎзүҲгҒ®гғҖгӮҰгғігғӯгғјгғүгҒҜгҒ“гҒЎгӮүгҖ‘

гғ‘гғғгғҒз®ЎзҗҶгғ„гғјгғ«гҖҢPatch Manager PlusгҖҚ

гғ‘гғғгғҒз®ЎзҗҶгғ„гғјгғ«гҖҢPatch Manager PlusгҖҚ

гғ•гӮЈгғјгғүгғҗгғғгӮҜгғ•гӮ©гғјгғ

еҪ“гӮөгӮӨгғҲгҒ§жӨңиЁјгҒ—гҒҰгҒ»гҒ—гҒ„гҒ“гҒЁгҖҒиЁҳдәӢгҒ«гҒ—гҒҰгҒ»гҒ—гҒ„йЎҢжқҗгҒӘгҒ©гҒӮгӮҠгҒҫгҒ—гҒҹгӮүгҖҒд»ҘдёӢгҒ®гғ•гӮЈгғјгғүгғҗгғғгӮҜгғ•гӮ©гғјгғ гӮҲгӮҠгҒҠж°—и»ҪгҒ«гҒҠзҹҘгӮүгҒӣгҒҸгҒ гҒ•гҒ„гҖӮ